为哪吒探针增加访问控制和简单防御

最近老T因为此前使用哪吒探针V0版时所需要的通信域名将要到期,于是选择对探针进行升级。探针这种东西,虽然看起来是“个人畜无害”的小工具,但总体来说安全风险还是不小,万一被攻破,那探针所连接的服务器毫无疑问都会被“一锅端”。为此,老T在升级探针之余,也对这个探针增加了一点小防护。

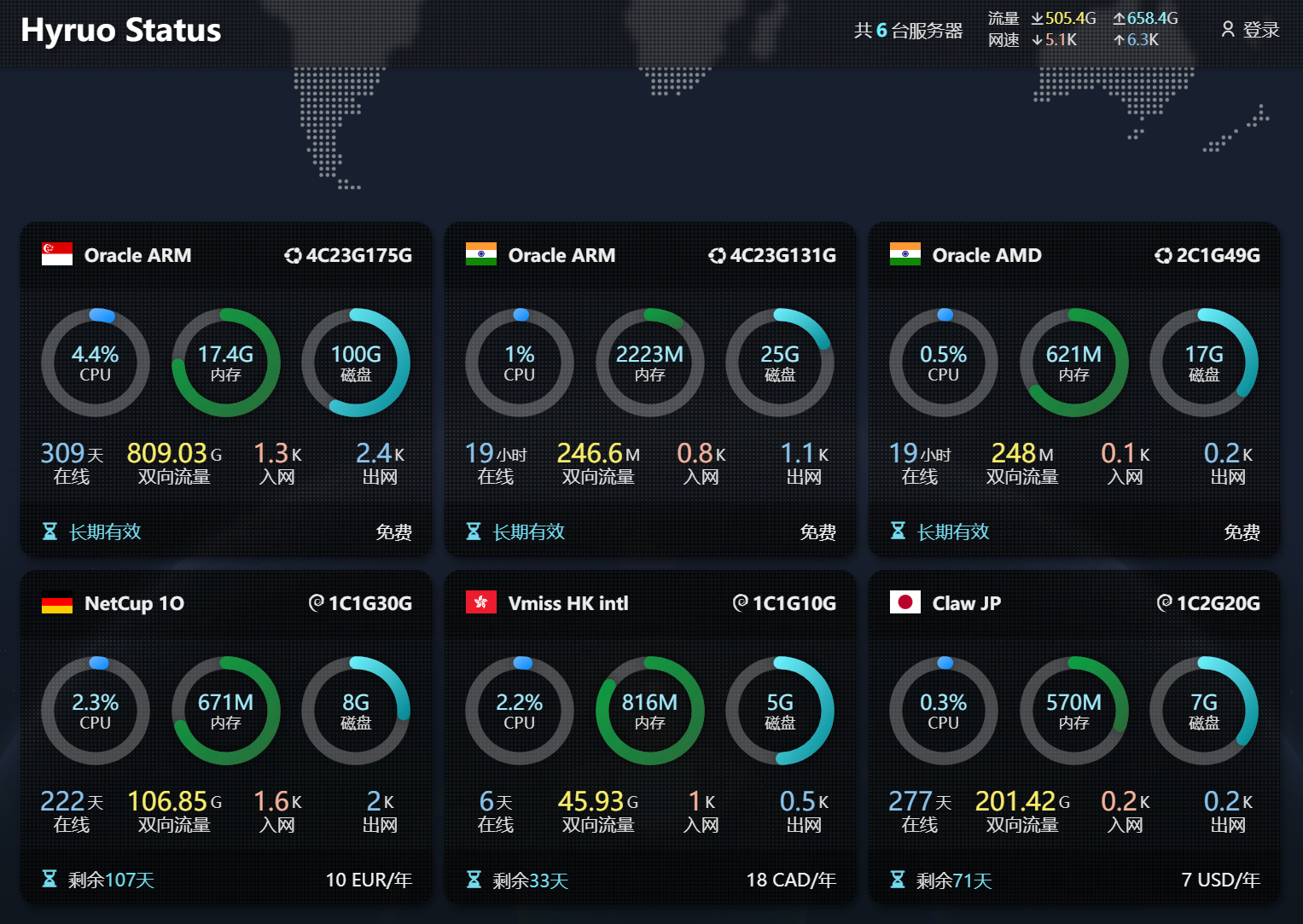

哪吒探针基本情况

相比V0版的哪吒探针,当时服务器之间所用的通信域名实际上是处于“裸奔”状态,无法使用 CDN 进行源站防护,只能尽可能错开域名使用,而V1版探针默认可以支持 Cloudflare CDN,较大提升了安全性。

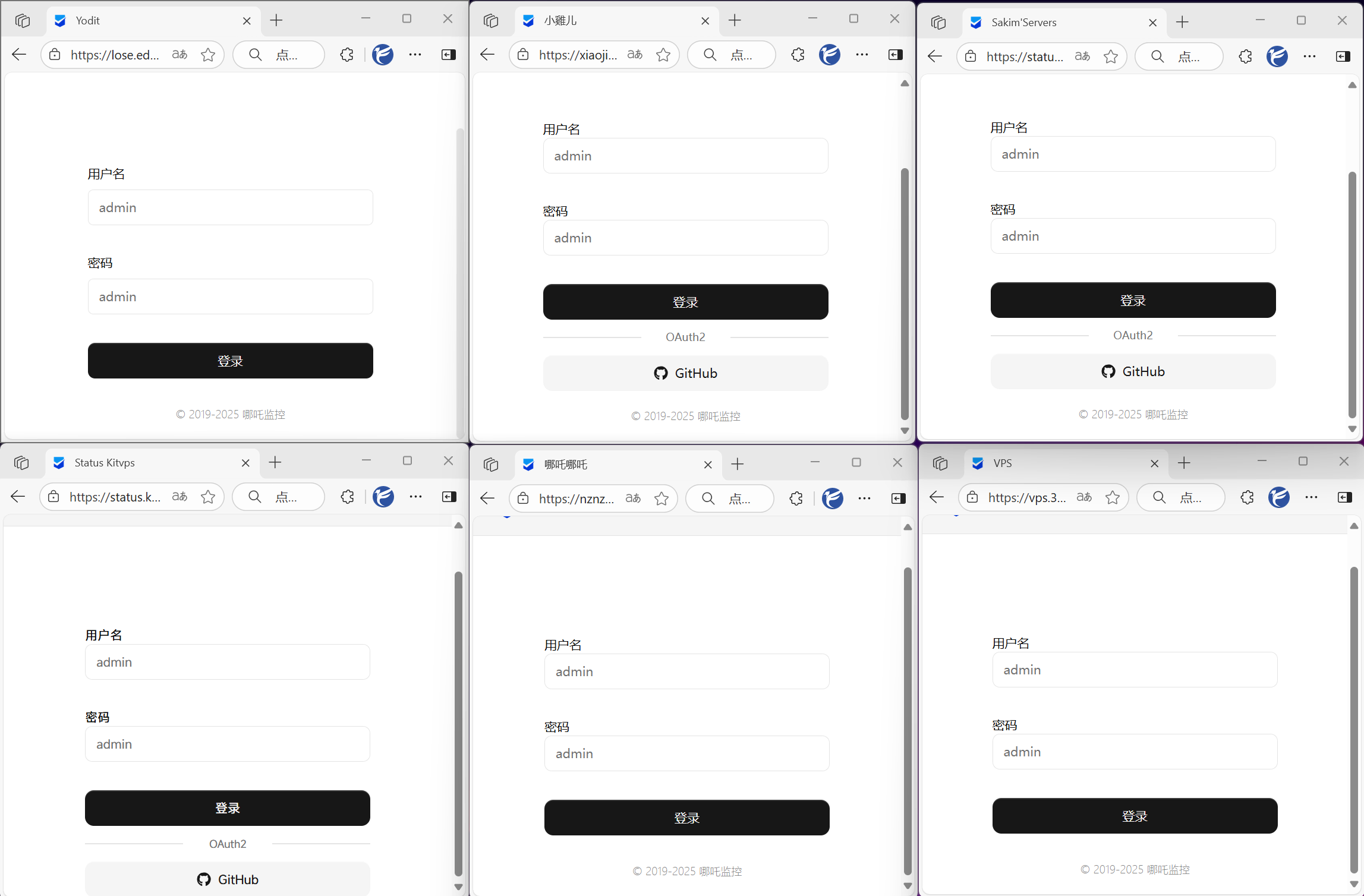

在账号防护方面,V0版的探针,默认可以启用 Github 账号授权登录,相比较纯账号登录,显然多了一重保障。但V1版探针,默认只有账号登录方式,相对来说后台更容易被攻击。

虽然后来 V1 版也添加了 Oauth2 绑定功能,但启用也麻烦,我在论坛上看了很多人的探针页面,发现启用率不高。并且 Oauth2 实际只是一种补充登录方式,并不能限制仅用这种方式登录。

为哪吒探针添加登陆页面防护

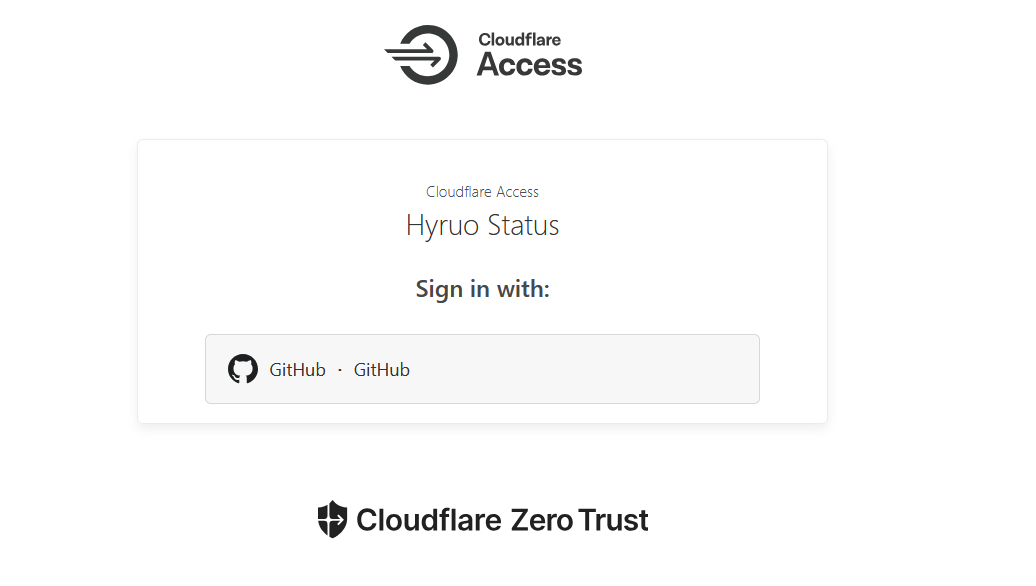

老T此前已经对自己常用的 VPS 管理面板、NAS 管理面板(外网访问)都添加了访问控制。主要就是使用 Cloudflare Zero Trust 功能,添加 Access 访问控制策略,确保仅限自己访问。

但哪吒面板稍有区别,因为面板前端并不需要设置“仅限自己可见”,只用对探针的后台页面限制访问即可。

使用方法也比较简单。

登录Cloudflare Zero Trust仪表板。

添加或编辑自托管应用:

- 导航到“Access” > “Applications”。

- 如果已有应用,编辑它;否则点击“Add an application”,选择“Self-hosted”。

- 在“Application domain”字段中,输入你的域名和路径,例如

nezha.sample.com/dashboard/*。

配置Access策略:

- 在应用设置中,添加策略(Policy)。例如,选择“Allow”动作,并定义访问条件(如基于邮箱、IP、身份提供商或设备姿态)。

- 如果有特定子路径需要不同规则(如Bypass某些公开部分),可以添加额外的策略,并使用路径匹配来优先应用。

此前我在另一篇文章提到 Access 策略设置,这里就不重复了: 如何添加-access-访问控制